SASEとは?クラウド時代の「安全なつなぎ方」を考える仕組み

SASE(サシー/サッシー)とは、「Secure Access Service Edge」の略で、ネットワークとセキュリティの機能を一つのクラウドサービスとして統合して提供するという考え方で、2019年にGartnerが提唱した概念として広まりました。SASEは、SD-WAN、SWG、CASB、FWaaS、ZTNAなどの機能を組み合わせ、ユーザーがどこからアクセスしても、安全に業務システムやクラウドサービスへ接続できるようにする仕組みです。

少し分かりやすく言うと、SASEは「会社の中にいるかどうか」ではなく、「誰が、どの端末で、どのサービスにアクセスしようとしているか」を確認しながら、安全な通信を実現する仕組みです。

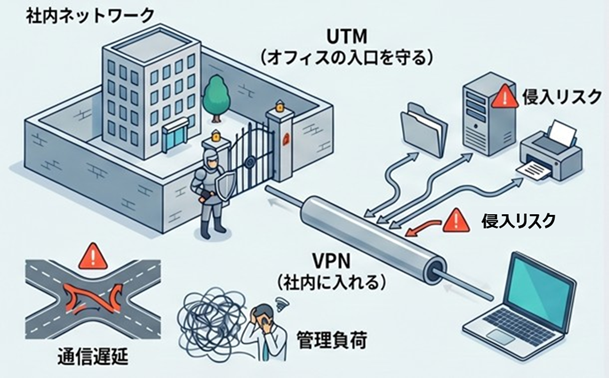

これまでの企業セキュリティは、社内ネットワークの入口にUTMやファイアウォールを置き、「社内に入る通信」「社外に出る通信」を守る考え方が中心でした。しかし現在は、Microsoft 365、Google Workspace、クラウド会計、オンラインストレージなど、業務システムの多くが社外のクラウド上にあります。さらに、テレワークや外出先からのアクセスも一般的になりました。

つまり、守るべき場所が「会社の中」だけではなくなっているのです。SASEは、こうしたクラウド利用・リモートワーク・多拠点化が進んだ時代に合わせて、ネットワークとセキュリティを見直すための考え方です。

(参考)メールとWebが一番狙われる理由とは?中小企業がまず強化すべき「入口対策」 (SWG)

(参考)クラウド利用が増えた企業が見落とすリスクとは?|CASB・CSPM入門

なぜ今、SASEが注目されているのか

SASEが注目される背景には、企業のIT環境の変化があります。以前は、業務システムやファイルサーバーの多くが社内にあり(オンプレミス)、社員も基本的には会社のネットワークからアクセスしていました。そのため、社内ネットワークの入口にUTMを設置し、外部からの攻撃や不正通信を防ぐ方法が有効でした。

実際、UTMは中小企業にとって分かりやすいセキュリティ対策です。ファイアウォール、ウイルス対策、IDS/IPS、Webフィルタリング、VPN、アンチスパムなどを1台にまとめた「統合型セキュリティ機器」であり、「まず何を入れればよいか分からない」という企業にとって導入しやすい選択肢でした。LYST‘コラムの既存記事「UTMとは?中小企業に必要か」でも、UTMは社内ネットワークの入口を守る基本的な対策として整理しています。

しかし、クラウドサービスの利用が増えると、すべての通信をいったん会社のネットワークに戻してからインターネットへ出す、という構成には無理が出てきます。通信が遅くなったり、VPNに負荷が集中したり、外出先や自宅からのアクセス管理が複雑になったりするためです。

また、社員が社外から直接クラウドサービスにアクセスするケースでは、社内に設置したUTMだけでは通信を十分に把握できない場合があります。会社の外で使われる端末、個人所有のスマートフォン、許可されていないクラウドサービスの利用など、従来の境界型防御では見えにくいリスクが増えているのです。

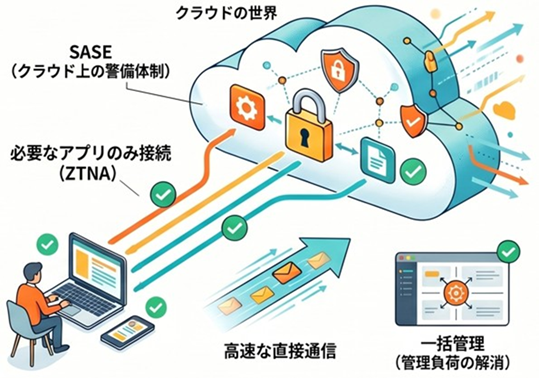

SASEは、こうした課題に対して、「社内ネットワークを通るかどうか」ではなく、「利用者・端末・接続先・通信内容」をクラウド側で確認し、安全なアクセスを実現するアプローチです。

(参考)UTMとは?中小企業に必要か|メリット・デメリットと「古い」と言われる理由

VPNとSASEの違い|「社内に入る」から「必要なものだけ使わせる」へ

SASEを理解するうえで、まず比較しやすいのがVPNです。VPN(Virtual Private Network;ブイ・ピー・エヌ)は、外出先や自宅から社内ネットワークに安全に接続するための仕組みです。離れた場所同士を専用の「仮想的なトンネル」のイメージです。テレワークの普及により、多くの企業で利用されています。

|

VPNの基本的な考え方は、 「社外にいる社員を、社内ネットワークに入れる」ことです。 社内にあるファイルサーバーや業務システムを使うためには便利ですが、一度VPNで社内ネットワークに接続すると、設定によっては必要以上に広い範囲へアクセスできてしまうことがあります。また、通信経路を暗号化しますが、中身を細かくチェックする機能は弱いです。 |

一方、

|

SASEに含まれるZTNA(Zero Trust Network Access)は、 「社内ネットワーク全体に入れる」のではなく、「その人に必要なアプリケーションだけに接続させる」という考え方です。 アクセスのたびに、ユーザーの認証、端末の状態、場所、接続先などを確認し、必要な範囲だけを許可します。SASEの主要要素には、ZTNA、SWG、CASB、FWaaS、SD-WANなどが含まれると説明されています。 |

たとえば、

-

経理担当者にはクラウド会計システムへのアクセスを許可するが、開発用サーバーには接続させない。

-

外部委託先には特定の業務アプリだけを使わせ、社内ネットワーク全体には入れない。

-

端末が管理対象外であれば、アクセスを制限する。

こうした細かな制御がしやすくなるのがSASEの特徴です。

VPNは今でも有効な技術ですが、クラウド利用や外部連携が増えた企業では、「VPNで社内に入れる」だけでは安全性や管理性に限界が出てきます。SASEは、VPNを単に置き換えるものというより、アクセスの考え方そのものを変える仕組みと捉えると分かりやすいでしょう。

UTMとSASEの違い|「社内の入口を守る」か「どこからでも守る」か

UTMとSASEの違いは、「守る場所」と「前提となる働き方」にあります。

|

UTM(Unified Threat Management;ユー・ティー・エム)は、 主に社内ネットワークの入口に設置し、外部からの攻撃や不正通信を防ぐための機器です。 オフィスに社員が集まり、社内ネットワークからインターネットや業務システムにアクセスする環境では、非常に分かりやすい対策です。中小企業にとっては、複数のセキュリティ機能を1台にまとめられるため、管理しやすいというメリットもあります。 |

一方、

|

SASEは、 オフィス、自宅、外出先、支店、クラウドなど、どこからアクセスしても同じようにセキュリティを適用する考え方です。 セキュリティ機能をクラウド側で提供するため、社内ネットワークを経由しない通信にも対応しやすくなります。 |

たとえば、社員が自宅からMicrosoft 365にアクセスする場合、従来の構成ではVPNで会社に接続し、そこからインターネットへ出る設計になることがあります。しかしこの方法では、通信が遠回りになり、速度低下やVPN装置への負荷が発生しやすくなります。SASEでは、クラウド上のセキュリティサービスを経由して直接安全にアクセスさせるため、利便性と安全性を両立しやすくなります。

つまり、

-

UTMは「会社の入口を守る門番」

-

SASEは「どこからアクセスしても安全性を確認するクラウド型の警備体制」

と考えると分かりやすいでしょう。

ただし、SASEを導入すればUTMが不要になる、という単純な話ではありません。

-

社内にサーバーがある

-

拠点間通信がある

-

既存のネットワーク機器を活用している

といった企業では、UTMやファイアウォールが引き続き必要な場合もあります。

重要なのは、「UTMかSASEか」ではなく、自社の働き方やクラウド利用状況に合わせて、どこをどう守るべきかを整理することです。

(参考)UTMとは?中小企業に必要か|メリット・デメリットと「古い」と言われる理由

VPN、UTMのイメージ図

SASEのイメージ図

SASEを構成する主な機能|難しい言葉を簡単に整理

SASEは一つの製品名ではなく、以下の複数の機能を組み合わせた概念です。

まず、

| SWG(Secure Web Gateway;エスダブリュジー) |

は、危険なWebサイトへのアクセスや不正な通信を防ぐ仕組みです。社員がフィッシングサイトやマルウェア配布サイトにアクセスしないように制御します。

(参考)メールとWebが一番狙われる理由とは?中小企業がまず強化すべき「入口対策」

| CASB(Cloud Access Security Broker;キャスビー) |

は、クラウドサービスの利用状況を可視化し、制御する仕組みです。会社が許可していないクラウドストレージの利用、機密ファイルのアップロード、個人アカウントでの業務利用などを把握しやすくなります。

(参考)クラウド利用が増えた企業が見落とすリスクとは?|CASB・CSPM入門

| ZTNA(Zero Trust Network Access;ゼット・ティー・エヌ・エー) |

は、ゼロトラストの考え方に基づき、必要なユーザーに必要なアプリケーションだけを使わせる仕組みです。従来のVPNのように社内ネットワーク全体へ入れるのではなく、アクセス範囲を細かく制御します。

| FWaaS(Firewall as a Service;ファイアウォール・アズ・ア・サービス) |

は、クラウド型のファイアウォールです。従来は社内に機器として置いていたファイアウォール機能を、クラウドサービスとして利用するイメージです。

| SD-WAN (Software-Defined Wide Area Network;エスディーワン) |

は、複数拠点やクラウドへの通信を効率よく制御するネットワーク技術です。

SASEは、こうしたネットワーク機能とセキュリティ機能を組み合わせたアーキテクチャとして説明されます。どこからインターネットや社内システムにアクセスしても、必ずクラウド上の「高度なセキュリティチェック」を通過させる仕組みがSASEなのです。

なお、最近ではSSE(Security Service Edge;エス・エス・イー)という言葉も使われます。SSEは、SASEからSD-WANなどのネットワーク機能を除き、SWG、CASB、ZTNA、FWaaSなどのセキュリティ機能に絞った考え方です。中小企業の場合、いきなりSASE全体を導入するのではなく、まずSSEに近い形でクラウド型のセキュリティ機能から始めるケースもあります。

中小企業にSASEは必要か?導入を考えるべき会社の特徴

では、中小企業はSASEを導入すべきなのでしょうか。結論から言えば、すべての企業がすぐにSASEを導入すべき、というわけではありません。

-

オフィス勤務が中心で、

-

クラウド利用も限定的、

-

社内ネットワークの構成もシンプルな企業

であれば、まずはUTM、EDR、メールセキュリティ、クラウド設定の見直しなど、基本的な対策を整えることが優先です。特に、UTMをまだ導入していない企業や、既存UTMの設定が十分に活用されていない企業では、まず現在の対策を棚卸しすることが重要です。

一方で、次のような企業はSASEの考え方を取り入れる価値があります。

たとえば、

-

テレワークや外出先からのアクセスが多い企業。

-

Microsoft 365やGoogle Workspaceなどのクラウドサービスを日常的に使っている企業。

-

複数拠点があり、ネットワーク管理が複雑になっている企業。

-

VPNの遅さや接続トラブルに悩んでいる企業。

-

社員が個人端末や個人クラウドを使ってしまうリスクがある企業。

-

将来的にオフィスの物理サーバーをなくしていきたい企業。

SASEならクラウド上で一括管理できるため、IT担当者が少ない中小企業でも、全社員に対して同一水準のセキュリティを適用できます。そして、ハードウェアの更新(リプレイス)作業が不要です。クラウド側で常に最新の脅威情報にアップデートされるため、常に「最新の守り」を享受できるのは、専門のセキュリティ担当を置けない中小企業にとって大きな安心材料です。

中小企業にとって大切なのは、「SASEという大きな仕組みを一気に導入するか」ではなく、「自社のリスクに対して、どの機能から必要か」を見極めることです。たとえば、まずはクラウド利用の可視化、Webアクセス制御、ID管理、MFA(多要素認証)、端末管理などから始めるだけでも、SASE的な考え方に近づけることができます。

SASEは大企業向けの難しい仕組みに見えるかもしれません。しかし実際には、中小企業でもクラウド利用やリモートワークが進めば、同じ課題に直面します。だからこそ、今すぐ導入するかどうかは別として、考え方だけでも早めに理解しておくことが重要です。

まとめ|SASEは「UTMの次」に考えるセキュリティの選択肢

SASEは、VPNやUTMを単純に置き換える製品ではありません。クラウド利用、テレワーク、多拠点化が進んだ時代に合わせて、「どこからアクセスしても安全に業務を行えるようにする」ためのセキュリティとネットワークの考え方で、クラウド時代の新しい「守りのかたち」と言えます。

UTMは、社内ネットワークの入口を守るうえで今でも有効な対策です。特に中小企業にとっては、複数のセキュリティ機能をまとめて導入できる分かりやすさがあります。一方で、社員が社外から直接クラウドサービスを使う場面が増えると、UTMだけでは見えない通信や管理しにくいリスクが出てきます。

VPNは、社外から社内ネットワークへ接続するための便利な仕組みですが、「社内に入れる」ことを前提にしているため、アクセス範囲が広くなりすぎる場合があります。SASEでは、ユーザーや端末の状態を確認しながら、必要なアプリケーションだけにアクセスさせる考え方を取ります。

中小企業がまず行うべきことは、いきなりSASE製品を比較することではありません。現在のUTM、VPN、クラウド利用、端末管理、ID管理を棚卸しし、「どこから、誰が、何にアクセスしているのか」を把握することです。そのうえで、VPNの見直し、クラウド利用の可視化、Webアクセス制御、ゼロトラスト型アクセスなど、必要な対策を段階的に検討していくことが現実的です。

UTMで社内の入口を守る段階から、クラウド時代の働き方全体を守る段階へ。中小企業も、今後はこの視点を持ってセキュリティ対策を見直していくことが求められます。SASEは、そのための新しい選択肢の一つです。

LYSTでは、中小企業が自社の状況に合わせて、UTM、EDR、SOC、クラウドセキュリティ、SASEなどをどの順番で考えるべきかを整理し、過不足のないセキュリティ対策の設計を支援しています。セキュリティ対策は、製品を入れることが目的ではありません。自社の業務を止めず、安心して成長できる「守れる会社」をつくることが目的です。

中小企業でも「守れる会社」を実現するために、まずは現状を把握することから始めてみてください。お気軽にご相談ください。